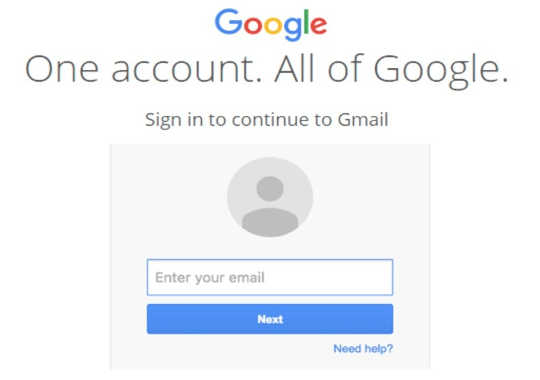

En uhyggeligt nøjagtig falsk Google-login-side. Emma Williams, CC BY-ND

En uhyggeligt nøjagtig falsk Google-login-side. Emma Williams, CC BY-ND

Virksomheder bombarderes med phishing-svindel hver dag. I en nylig undersøgelse af mere end 500 professionelle inden for cybersikkerhed over hele verden var 76% rapporteret at deres organisation blev offer for et phishing-angreb i 2016. ![]()

Disse svindel har form af e-mails, der forsøger at overtale personale til at downloade ondsindede vedhæftede filer, klikke på risikable links eller give personlige oplysninger eller andre følsomme data. En målrettet "spyd" phishing-e-mail-kampagne blev beskyldt for at tilskynde til det nylige cyberangreb, der forårsagede en større strømafbrydelse i Ukraine.

Endnu mere bekymrende er phishing-angreb nu den mest populære måde at levere ransomware på en organisations netværk på. Dette er en type software, der typisk krypterer filer eller låser computerskærme, indtil en løsesum er betalt. De krævede beløb er generelt ret lille, hvilket betyder, at mange organisationer simpelthen vil betale løsesummen uden selvfølgelig nogen garanti for, at deres systemer bliver låst op. I lyset af disse phishing-angreb er medarbejderne blevet frontlinjen for cybersikkerhed. At reducere deres sårbarhed over for phishing-e-mails er derfor blevet en kritisk udfordring for virksomhederne.

Disciplinære problemer

Da organisationer kæmper for at begrænse truslen, er en idé, der vinder trækkraft, den potentielle brug af disciplinære procedurer mod personale, der klikker på phishing-e-mails. Dette spænder fra færdiggørelse af videreuddannelse til formel disciplinær handling, især for såkaldte “gentagne klikere” (personer, der reagerer på phishing-e-mails mere end én gang). De repræsenterer en særlig svagt punkt inden for cybersikkerhed.

Dette er ikke nødvendigt - det er heller ikke en god idé. Til at begynde med forstår vi stadig ikke, hvad der får folk til at reagere på phishing-e-mails i første omgang. Forskning skraber kun lige overfladen af, hvorfor folk kan reagere på dem. E-mailvaner, arbejdsplads kultur og normer, graden af viden, som et individ har, uanset om en medarbejder er distraheret eller under et højt tryk - der er varieret forståelse af online risici, som alle kan påvirke, om folk er i stand til at identificere en phishing-e-mail på et bestemt tidspunkt.

Desværre betyder det, at der stadig er flere spørgsmål end svar. Er nogle jobroller mere sårbare på grund af de typer opgaver, de deltager i? Er træning effektiv i at uddanne personale om risikoen ved phishing-angreb? Er medarbejderne i stand til at prioritere sikkerhed frem for andre arbejdspladskrav, når det er nødvendigt? Blandt disse ukendte synes fokus på en disciplinær tilgang for tidligt og risikerer at udelukke andre bestræbelser, der kan være mere effektive.

Målrettede phishing-angreb bliver også mere og mere sofistikerede og svære at få øje på, selv for tekniske brugere. Nylige angreb (på PayPal , Google, for eksempel) demonstrere dette.

Det er nu utroligt nemt at oprette en svigagtig e-mail, der ser meget lig ud, hvis ikke næsten identisk, med en legitim e-mail. Forfalskede e-mail-adresser, inkorporering af nøjagtige logoer, korrekte layout og e-mail-signaturer kan alle gøre det vanskeligt at skelne mellem en phishing-e-mail og en ægte.

Tag det roligt og fortsæt

Phishere er også meget gode til skabe scenarier der maksimerer sandsynligheden for, at folk reagerer. De skaber en følelse af panik og haster ved ting som at efterligne autoritetspersoner i en organisation til skabe en følelse af krise. Eller de fokuserer på den potentielle negative indvirkning for ikke at svare. Når vi anerkender den øgede sofistikering, der vises i phishers arsenal, bliver det sværere at retfærdiggøre, at medarbejderne straffes for at blive offer for deres bedrageri.

Simulerede phishing-angreb bruges ofte som en måde at øge bevidstheden blandt medarbejderne på. Mens der har været forslag til forbedrede klikfrekvenser efter sådanne programmermangler en omfattende evaluering af vifte af potentielle konsekvenser for medarbejderne. Og nogle undersøgelser påpeger potentialet for, at medarbejdere blot giver op med at forsøge at håndtere truslen, da det ser ud til at være en tabende kamp.

En kultur for skyld og vold kan også gøre medarbejdere mindre villige til at indrømme deres fejl. Enten af disse resultater vil sandsynligvis skade forholdet mellem en organisations sikkerhedspersonale og dens øvrige medarbejdere. Dette vil igen have en negativ indvirkning på organisationens sikkerhedskultur. Det foreslår en tilbagevenden til en autoritær rolle for sikkerhed, som forskning viser er et skridt tilbage, hvis vi fuldt ud skal engagere medarbejdere i sikkerhedsinitiativer.

Afbødning af en organisations eksponering for phishing-angreb er en kompleks og udviklende udfordring. Den nylige #AskOutLoud kampagne fra den australske regering at opfordre folk til at bede om en anden mening, når de modtager en mistænkelig e-mail, giver et godt eksempel på, hvordan denne udfordring kan begynde at blive løst. Det tilskynder til samtale og delte oplevelser. Brug af denne tilgang kan sikre, at medarbejderne føler sig bemyndigede og opmuntret til at rapportere mistanke, et vigtigt element i opretholdelsen af cybersikkerhed.

Forskning er klar at cybersikkerhed afhænger af åben dialog, medarbejderdeltagelse, når det kommer til at udvikle løsninger og tillid mellem en organisations sikkerhedspersonale og andet personale. Som den gamle kliché siger: du er kun så stærk som dit svageste led. Det er derfor bydende nødvendigt, at alle medarbejdere støttes for at være en effektiv frontlinje i deres organisations forsvar.

Om forfatteren

Emma Williams, stipendiat, University of Bath og Debi Ashenden, professor i cybersikkerhed, University of Portsmouth

Denne artikel blev oprindeligt offentliggjort den The Conversation. Læs oprindelige artikel.

Relaterede bøger

at InnerSelf Market og Amazon