Studerende infiltrerer en værtscomputer under en mentors opmærksomme øje under en fangst af flagøvelsen. Richard Matthews, Forfatter leveres.

Hvad har atomubåde, tophemmelige militærbaser og private virksomheder til fælles?

De er alle sårbare over for et simpelt stykke cheddar.

Dette var det klare resultat af en "pen test" øvelse, ellers kendt som penetration test, på årlige cybersikkerhed sommerskole i Tallinn, Estland i juli.

Jeg deltog sammen med et kontingent fra Australien for at præsentere forskning på det tredje årlige Tværfagligt cyberforskningsværksted. Vi fik også chancen for at besøge virksomheder som f.eks Skype , Funderbeam, Samt NATO Collaborative Cyber Defense Center of Excellence.

Temaet for dette års skole var social engineering - kunsten at manipulere folk til at videregive kritisk information online uden at vide det. Vi fokuserede på, hvorfor social engineering fungerer, hvordan man forhindrer sådanne angreb, og hvordan man indsamler digital dokumentation efter en hændelse.

Højdepunktet i vores besøg var deltagelse i en live brand capture the flag (CTF) cyber-rækkeøvelse, hvor hold udførte sociale ingeniørangreb for at teste et rigtigt firma.

Pen-test og reel phishing

Pen-test er et autoriseret simuleret angreb på sikkerheden i et fysisk eller digitalt system. Det sigter mod at finde sårbarheder, som kriminelle kan udnytte.

Sådan test spænder fra det digitale, hvor målet er at få adgang til filer og private data, til det fysiske, hvor forskere faktisk forsøger at komme ind i bygninger eller rum i en virksomhed.

Studerende ved University of Adelaide deltog i en privat rundvisning i Skype-kontoret i Tallinn for en præsentation om cybersikkerhed. Richard Matthews, Forfatter leveret

I løbet af sommerskolen hørte vi fra professionelle hackere og pen-testere fra hele verden. Historier blev fortalt om, hvordan fysisk adgang til sikre områder kan opnås ved kun at bruge et stykke ost formet som et ID-kort og tillid.

Derefter brugte vi disse lektioner til praktisk brug gennem flere flag - mål, som holdene havde brug for at nå. Vores udfordring var at vurdere et entreprenørfirma for at se, hvor modtageligt det var for socialtekniske angreb.

Fysisk test var specifikt uden grænser under vores øvelser. Etiske grænser blev også sat med virksomheden for at sikre, at vi optrådte som cybersikkerhedsspecialister og ikke kriminelle.

OSINT: Open Source Intelligence

Det første flag var at undersøge virksomheden.

I stedet for at undersøge, som du ville med et jobinterview, gik vi på udkig efter potentielle sårbarheder inden for offentligt tilgængelig information. Dette er kendt som open source intelligence (OSINT). Såsom:

- hvem er bestyrelsen?

- hvem er deres assistenter?

- hvilke begivenheder sker der i virksomheden?

- er de sandsynligvis på ferie i øjeblikket?

- Hvilke medarbejderkontaktoplysninger kan vi indsamle?

Vi var i stand til at besvare alle disse spørgsmål med ekstraordinær klarhed. Vores team fandt endda direkte telefonnumre og veje ind i virksomheden fra begivenheder rapporteret i medierne.

Phishing-e-mailen

Disse oplysninger blev derefter brugt til at oprette to phishing-e-mails rettet mod mål identificeret fra vores OSINT-undersøgelser. Phishing er, når ondsindet onlinekommunikation bruges til at indhente personlige oplysninger.

Formålet med dette flag var at få et link i vores e-mails, der blev klikket på. Af juridiske og etiske årsager kan indholdet og udseendet af e-mailen ikke afsløres.

Ligesom kunder klikker på vilkår og betingelser uden læsning, vi udnyttede det faktum, at vores mål ville klikke på et link af interesse uden at kontrollere, hvor linket pegede.

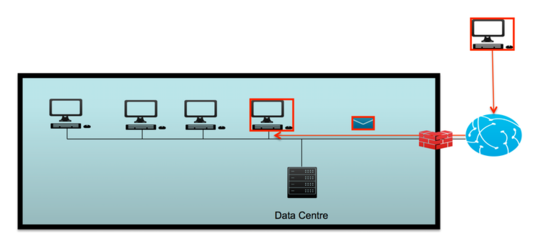

Indledende infektion af et system kan opnås ved en simpel e-mail med et link. Freddy Dezeure / C3S, Forfatter leveret

Indledende infektion af et system kan opnås ved en simpel e-mail med et link. Freddy Dezeure / C3S, Forfatter leveret

I et rigtigt phishing-angreb er dit computersystem kompromitteret, når du først klikker på linket. I vores tilfælde sendte vi vores mål til godartede websteder, vi fremstiller.

De fleste hold på sommerskolen opnåede et vellykket phishing-e-mail-angreb. Nogle formåede endda at få videresendt deres e-mail i hele virksomheden.

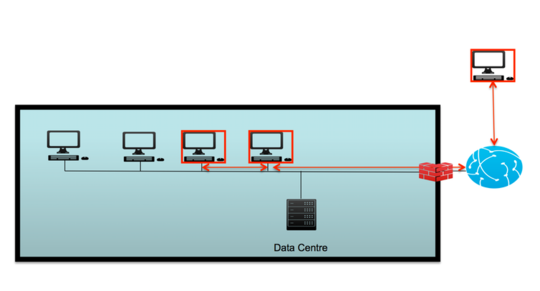

Når medarbejdere videresender e-mails i en virksomhed, øges e-mailens tillidsfaktor, og det er mere sandsynligt, at der klikkes på linkene i den e-mail. Freddy Dezeure / C3S, Forfatter leveret

Når medarbejdere videresender e-mails i en virksomhed, øges e-mailens tillidsfaktor, og det er mere sandsynligt, at der klikkes på linkene i den e-mail. Freddy Dezeure / C3S, Forfatter leveret

Vores resultater styrker forskernes resultater om folks manglende evne til at skelne en kompromitteret e-mail fra en pålidelig. En undersøgelse af 117 personer fandt det omkring 42% af e-mails var forkert klassificeret som enten rigtig eller falsk af modtageren.

Phishing i fremtiden

Phishing vil sandsynligvis kun få mere sofistikeret.

Med et stigende antal internetforbundne enheder, der mangler grundlæggende sikkerhedsstandarder, foreslår forskere, at phishing-angribere vil finde metoder til at kapre disse enheder. Men hvordan vil virksomheder reagere?

Baseret på min erfaring i Tallinn vil vi se virksomheder blive mere gennemsigtige i, hvordan de håndterer cyberangreb. Efter en massiv cyberangreb i 2007for eksempel reagerede den estiske regering på den rigtige måde.

I stedet for at give spin til offentligheden og dække over de offentlige tjenester, der langsomt går offline, indrømmede de direkte, at de var under angreb fra en ukendt udenlandsk agent.

Ligeledes skal virksomheder indrømme, når de er under angreb. Dette er den eneste måde at genskabe tillid mellem sig selv og deres kunder og forhindre yderligere spredning af et phishing-angreb.

Indtil da kan jeg interessere dig i gratis anti-phishing-software?![]()

Om forfatteren

Richard Matthews, Ph.d.-kandidat, University of Adelaide

Denne artikel er genudgivet fra The Conversation under en Creative Commons-licens. Læs oprindelige artikel.