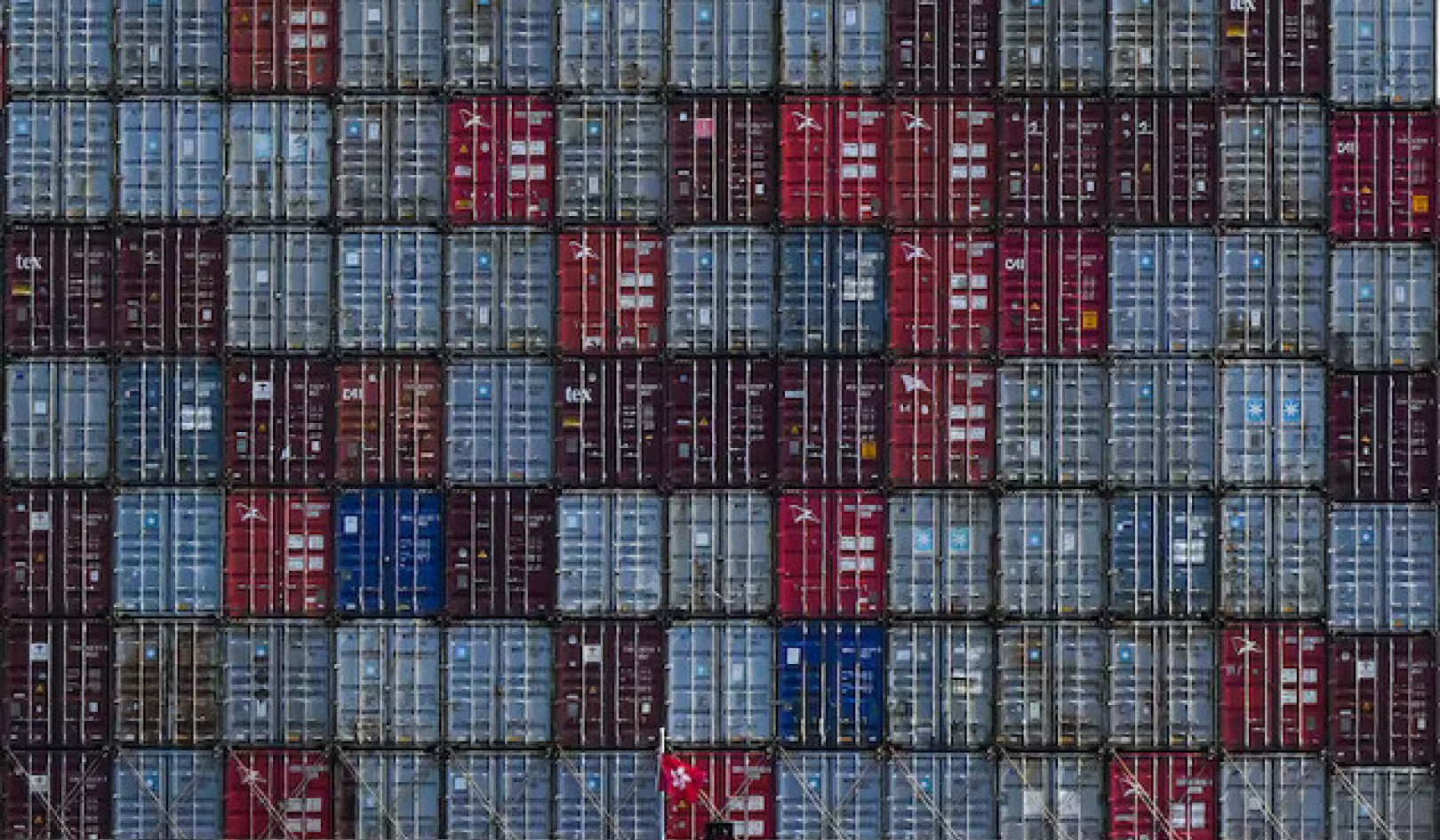

Et link er en mekanisme til, at data kan leveres til din enhed. Unsplash/Marvin Tolentino

Hver dag, ofte flere gange om dagen, inviteres du til at klikke på links sendt til dig af mærker, politikere, venner og fremmede. Du downloader apps på dine enheder. Måske bruger du QR-koder.

De fleste af disse aktiviteter er sikre, fordi de kommer fra kilder, man kan stole på. Men nogle gange efterligner kriminelle sig som pålidelige kilder for at få dig til at klikke på et link (eller downloade en app), der indeholder malware.

I sin kerne er et link blot en mekanisme til, at data kan leveres til din enhed. Kode kan indbygges i et websted, som omdirigerer dig til et andet websted og downloader malware til din enhed på vej til din faktiske destination.

Når du klikker på ubekræftede links eller downloader mistænkelige apps, øger du risikoen for eksponering for malware. Her er, hvad der kan ske, hvis du gør det – og hvordan du kan minimere din risiko.

Hvad er malware?

Malware er defineret som ondsindet kode, der:

vil have en negativ indvirkning på et informationssystems fortrolighed, integritet eller tilgængelighed.

Tidligere beskrev malware ondsindet kode i form af vira, orme eller trojanske heste.

Vira indlejrede sig i ægte programmer og var afhængige af, at disse programmer forplantede sig. Orme var generelt selvstændige programmer, der kunne installere sig selv ved hjælp af et netværk, USB eller e-mail-program til at inficere andre computere.

Trojanske heste tog deres navn fra gaven til grækerne under den trojanske krig i Homers Odyssey. Meget ligesom træhesten, ligner en trojansk hest en normal fil, indtil en forudbestemt handling får koden til at køre.

Dagens generation af angriberværktøjer er langt flere sofistikerede og er ofte en blanding af disse teknikker.

Disse såkaldte "blandede angreb" er stærkt afhængige af social engineering - evnen til at manipulere nogen til at gøre noget, de normalt ikke ville gøre - og er ofte kategoriseret efter, hvad de i sidste ende vil gøre ved dine systemer.

Hvad gør malware?

Nutidens malware kommer i brugervenlige, tilpassede værktøjssæt distribueret på det mørke web eller af velmenende sikkerhedsforskere, der forsøger at løse problemer.

Med et klik på en knap kan angribere bruge disse værktøjssæt til at sende phishing-e-mails og spam-sms-beskeder for at anvende forskellige typer malware. Her er nogle af dem.

-

et fjernadministrationsværktøj (RAT) kan bruges til at få adgang til en computers kamera, mikrofon og installere andre typer malware

-

keyloggere kan bruges til at overvåge for adgangskoder, kreditkortoplysninger og e-mail-adresser

-

ransomware bruges til at kryptere private filer og derefter kræve betaling til gengæld for adgangskoden

-

botnets bruges til distribuerede denial of service-angreb (DDoS) og andre ulovlige aktiviteter. DDoS-angreb kan oversvømme et websted med så meget virtuel trafik, at det lukker ned, ligesom en butik er fyldt med så mange kunder, du ikke er i stand til at flytte.

-

crytptominers vil bruge din computerhardware til at mine kryptovaluta, hvilket vil gøre din computer langsommere

-

kapring eller defacement angreb bruges til at ødelægge et websted eller gøre dig forlegen ved poste pornografisk materiale til dine sociale medier

Et eksempel på et defacement-angreb på The Utah Office of Tourism Industry fra 2017. Wordfence

Hvordan ender malware på din enhed?

Ifølge data om forsikringsskader af virksomheder baseret i Storbritannien, er over 66 % af cyberhændelser forårsaget af medarbejderfejl. Selvom dataene kun tilskriver 3 % af disse angreb til social engineering, tyder vores erfaring på, at størstedelen af disse angreb ville være startet på denne måde.

For eksempel ved at medarbejdere ikke følger dedikerede it- og informationssikkerhedspolitikker, ikke bliver informeret om, hvor meget af deres digitale fodaftryk, der er blevet eksponeret online, eller blot bliver udnyttet. Blot at poste, hvad du spiser til middag på sociale medier, kan åbne dig for angreb fra en veluddannet social ingeniør.

QR-koder er lige så risikable, hvis brugere åbner det link, som QR-koderne peger på uden først at validere, hvor det var på vej hen, som angivet af denne 2012 undersøgelse.

Endog åbning af et billede i en webbrowser og at køre en mus over det kan føre til, at malware bliver installeret. Dette er et ganske nyttigt leveringsværktøj i betragtning af det reklamemateriale, du ser på populære websteder.

Falske apps er også blevet opdaget på begge Apple , Google Play butikker. Mange af disse forsøger at stjæle loginoplysninger ved at efterligne velkendte bankapplikationer.

Nogle gange placeres malware på din enhed af en person, der ønsker at spore dig. I 2010 afgjorde Lower Merion School District to retssager anlagt mod dem for krænkelse af elevernes privatliv og hemmeligt optagelse ved hjælp af webkameraet på udlånte skolebærbare computere.

Hvad kan du gøre for at undgå det?

I tilfældet med Lower Merion School District havde elever og lærere mistanke om, at de blev overvåget, fordi de "så det grønne lys ved siden af webcam på deres bærbare computere tænde et øjeblik."

Selvom dette er en god indikator, vil mange hackerværktøjer sikre, at webcam-lys er slukket for at undgå at vække mistanke. Stikord på skærmen kan give dig en falsk følelse af sikkerhed, især hvis du ikke er klar over, at mikrofonen er altid tilgås for verbale signaler eller andre former for sporing.

Facebooks administrerende direktør Mark Zuckerberg dækker webkameraet på sin computer. Det er almindeligt at se professionelle inden for informationssikkerhed gøre det samme. iphonedigital/flickr

Grundlæggende bevidsthed om risici i cyberspace vil bidrage langt til at afbøde dem. Dette kaldes cyberhygiejne.

Brug af god, opdateret virus- og malware-scanningssoftware er afgørende. Det vigtigste tip er dog at opdatere din enhed for at sikre, at den har de seneste sikkerhedsopdateringer.

Hold markøren over links i en e-mail for at se, hvor du virkelig er på vej hen. Undgå forkortede links, såsom bit.ly og QR-koder, medmindre du kan tjekke, hvor linket går hen ved at bruge en URL-udvidelse.

Hvad skal du gøre, hvis du allerede har klikket?

Hvis du har mistanke om, at du har malware på dit system, er der enkle trin, du kan tage.

Åbn dit webcam-program. Hvis du ikke kan få adgang til enheden, fordi den allerede er i brug, er dette et tegn på, at du kan være inficeret. Højere batteriforbrug end normalt eller en maskine, der kører varmere end normalt, er også gode indikatorer på, at noget ikke er helt rigtigt.

Sørg for, at du har en god anti-virus og anti-malware software installeret. Estiske nystartede virksomheder, som f.eks Malware Bytes , Seguru, kan installeres på din telefon såvel som dit skrivebord for at give realtidsbeskyttelse. Hvis du kører en hjemmeside, så sørg for at have god sikkerhed installeret. Wordfence fungerer godt til WordPress blogs.

Endnu vigtigere er det dog, at du skal sikre dig, hvor meget data om dig, der allerede er blevet afsløret. Google dig selv – herunder en Google-billedsøgning mod dit profilbillede – for at se, hvad der er online.

Tjek alle dine e-mailadresser på hjemmesiden haveibeenpwned.com for at se, om dine adgangskoder er blevet afsløret. Sørg derefter for, at du aldrig bruger nogen adgangskoder igen på andre tjenester. Dybest set behandle dem som kompromitterede.

Cybersikkerhed har tekniske aspekter, men husk: ethvert angreb, der ikke påvirker en person eller en organisation, er blot et teknisk problem. Cyberangreb er et menneskeligt problem.

Jo mere du ved om din egen digitale tilstedeværelse, jo bedre forberedt vil du være. Alle vores individuelle indsats sikrer bedre vores organisationer, vores skoler og vores familie og venner.![]()

Om forfatterne

Richard Matthews, lektor iværksætteri, kommercialisering og innovationscenter | Ph.d.-kandidat i billedmedicin og cyber | Rådmand, University of Adelaide og Kieren Ni?olas Lovell, leder af TalTech Computer Emergency Response Team, Tallinn University of Technologi

Denne artikel er genudgivet fra The Conversation under en Creative Commons-licens. Læs oprindelige artikel.